Ambiente digital

Seguridad

Introducción

En esta sección se tratan conceptos básicos relativos a la seguridad informática ya sea respecto a los usuarios, al hardware o a los datos. En este contexto se entiende por usuario a cualquier persona que utilice un ordenador o dispositivo móvil conectado a Internet, mientras que a cualquier persona que desee poner en peligro la seguridad informática con la intención de hacer daño se le denomina pirata informático. A grandes rasgos en el ámbito de la seguridad informática, se puede hablar de amenazas, vulnerabilidades y contramedidas:

Amenaza: todo elemento o acción que pueda ocasionar daños. En el contexto informático, una amenaza podría estar dirigida a usuarios, a hardware o a datos.

Vulnerabilidad: es una debilidad y por tanto es cualquier elemento o acción que no se haya protegido contra una posible amenaza.

Contramedida: cualquier elemento o acción para evitar una amenaza con el fin de proteger a usuarios, hardware o datos.

Amenazas a usuarios

Existen distintas amenazas que pueden afectar a los usuarios, entre las que destacan el robo de identidad, la perdida de privacidad y los correos no deseados.

Robo de identidad

Esta amenaza consiste en que el pirata informático robe cualquier información del usuario como una palabra clave de una red social que utilice el usuario, un número secreto de su tarjeta de crédito o cualquier dato bancario que le identifique y le permita suplantarle. El robo de identidad se puede hacer simplemente porque ven al usuario teclearlo, porque lo capturan con algún software que intercepta la conexión porque utilizan técnicas de ingeniería social, donde se engaña al usuario haciéndole creer que es alguien que le va a ayudar pero que necesita cierta información para ello, con lo que el pirata consigue información confidencial del usuario.

La ingeniería social se sustenta en el principio de que los usuarios son siempre el eslabón más débil en la seguridad de cualquier sistema. Esta suplantación de identidad se conoce con el término anglosajón de "Phishing" (haciendo una clara alusión a "fishing", dando a entender que se busca pescar al usuario para que muerda el anzuelo). El "Phishing" se puede hacer a través de correos electrónicos, webs falsas (por ejemplo, de redes sociales falsas que imitan a las verdaderas), cualquier sistema de mensajería instantánea o incluso llamadas telefónicas. El robo de identidad puede conllevar pérdida de dinero y de reputación.

Pérdida de privacidad

En Internet existe una gran cantidad de información de cualquier persona, ya que quedan registradas las páginas que un usuario navega, las búsquedas que realiza en un navegador, la publicidad que consulta o las compras que realiza. Incluso, a través de algunos dispositivos móviles queda registrada la geolocalización del usuario. Estos patrones de comportamiento se utilizan para enviar publicidad de temas que puedan interesar a cada usuario para que este realice posibles compras.

En principio, estos datos están custodiados en los servidores de las empresas que ofrecen los servicios utilizados por el usuario, pero pueden ser objeto de robo por parte de personas que utilicen dicha información para otros fines. Este rastreo se realiza principalmente a través de las denominadas cookies, que son archivos pequeños de texto que un servidor web guarda en el ordenador del usuario con la información de la navegación de este. Esta información, relacionada con el usuario, puede constar de su número de IP, nombre, dirección de correo electrónico, fecha de la última visita, páginas web visitadas o tiempo de permanencia en cada una de ellas, y que constituye lo que se llama perfil en línea. Las cookies pueden ser temporales (cookies de sesión) o permanentes. La mayoría de las veces, las cookies buscan hacer más fácil la navegación por las páginas web que se consultan, ya que utilizan la información que guardan como preferencias o palabras clave de acceso que sean necesarias para acceder a sus servicios. Es importante destacar que en la actualidad los navegadores proporcionan control sobre las cookies, lo que permite a los usuarios decidir qué información desean compartir y con quién. En resumen, la pérdida de privacidad en Internet es un problema real, pero existen medidas que los usuarios pueden tomar para proteger su información personal.

Correo electrónico no deseado

En la actualidad, es muy común recibir mensajes de correo electrónico de personas ajenas al usuario que ofrecen publicidad de cualquier tipo o piden dinero. Este tipo de mensajes se conoce como correo basura o SPAM. El SPAM puede ser un problema porque puede colapsar los servidores, pero también puede ser peligroso si busca obtener datos del usuario, lo que se conoce como phishing.

Es importante destacar que no se debe proporcionar información confidencial por correo electrónico, incluso a los bancos, ya que los bancos no solicitan información confidencial por correo electrónico. Para que los spammers obtengan direcciones de correo electrónico, utilizan robots que buscan en el código HTML de la web. Por lo tanto, se recomienda utilizar una dirección de correo electrónico que no sea fácil de encontrar, como por ejemplo, nombre-punto-apellido-arroba-departamento-punto-empresa-punto-pais, o incluso utilizar un dibujo en lugar de una dirección de correo electrónico para dificultar la búsqueda automática.

Una forma de evitar el SPAM es mediante el uso de filtros de correo electrónico, también conocidos como reglas. Es importante no hacer clic en enlaces sospechosos o proporcionar información confidencial en páginas web sospechosas, ya que pueden ser una trampa para obtener información personal.

En resumen, el correo basura o SPAM es un problema común en la actualidad, y puede ser peligroso si busca obtener información confidencial del usuario. Para evitar el SPAM, se recomienda utilizar direcciones de correo electrónico que no sean fáciles de encontrar, y utilizar herramientas como filtros de correo electrónico. Además, se debe tener precaución al hacer clic en enlaces sospechosos o proporcionar información confidencial en páginas web desconocidas.

Amenazas a los datos

Las amenazas a los datos son aquellas que se relacionan con los daños que se puedan ocasionar derivados de la pérdida de datos o manipulaciones de los mismos. Se pueden catalogar en Malware y crímenes cibernéticos.

El Malware (Malicious software) o programas maliciosos o malintencionados son cualquier software que tiene como objetivo filtrarse en un ordenador sin el consentimiento del usuario con fines destructivos. Incluyen a los virus y gusanos, que se suelen propagar por correos electrónicos tomando las direcciones de la libreta de direcciones y por sistemas de comunicación instantánea, así como los troyanos, que ejecutan acciones no deseadas y ocultas y cuyas instrucciones están ocultas en programas que aparentemente realizan el cometido deseado, y el spyware o software de espionaje, que recopila información del usuario sin su consentimiento.

El crimen cibernético incluye, entre otros, el fraude en Internet, como el robo de información de cuentas bancarias, tarjetas de crédito o falta en la entrega de los productos comprados, y el ataque distribuido de denegación de servicio DDoS (Distributed Denial of Service) o ataque de denegaciónde servicio DoS (Denial of Service). Este tipo de ataques causan que un servicio o recurso sea inaccesible a usuarios legítimos porque sobrecargan el ancho de banda del servidor o porque acaparan los recursos hasta agotarlos.

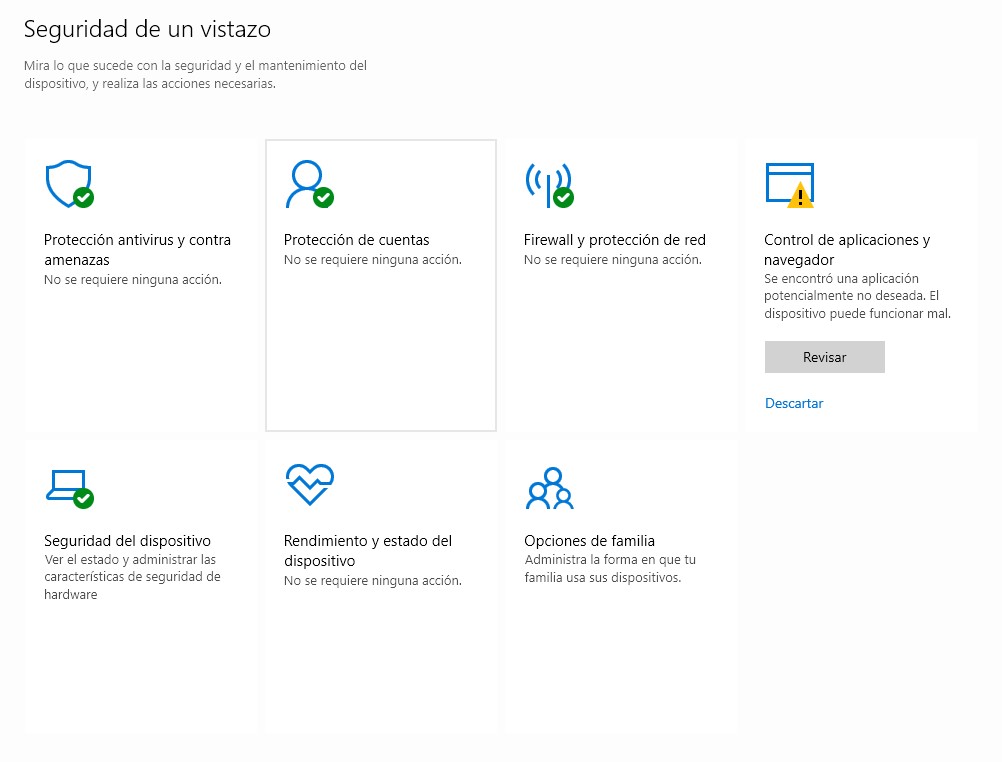

Las contramedidas son varias: tener actualizado el sistema operativo y el navegador web, lo cual es muy recomendable hacer todas las actualizaciones que se produzcan; tener instalado un antivirus actualizado; configurar un firewall o cortafuegos, que es un software, hardware o combinación de ambos que comprueba la información que proviene de Internet o de una red para ver si es conveniente bloquearla o no, y que también puede ayudar a impedir que un equipo envíe software malintencionado a otros equipos; descargar software solo de sitios de confianza; utilizar contraseñas fuertes, que combinen mayúsculas, minúsculas, números y caracteres especiales; permitir JavaScript solo de páginas de confianza; y realizar copias de seguridad o respaldo de forma periódica y, si es posible, automáticamente.

TIP: Si mantenemos Windows actualizado también lo estará el sistema de Protección antivirus y contra amenazas de nuestro sistema operativo.

TIP: Si levas tu pendrive a sitios poco seguros quizá debas agregar un antivirus que analice específicamente unidades USB. (USB Disk Security para Windows Link)

Salud

Autocontrol

Existen aplicaciones para realizar un seguimiento de tiempo en pantalla y límite de uso de apps. Estas te ayudan a centrarte restringiendo el uso de apps. Puedes establecer límites de uso para tus aplicaciones y recibir alertas cuando excedas dicho límite de uso. También puedes ver los detalles del uso y las estadísticas en tu historial de uso.

Administra el tiempo que usas tu teléfono

Bienestar digital es una aplicación que nos permite conocer y mejorar nuestros hábitos digitales, conocer el tiempo que pasamos usando nuestro dispositivo Android, ofreciendo además herramientas que nos permitan desconectar y no vivir pendiente de su pantalla.

El resumen diario nos permite conocer la frecuencia con la que usamos cada aplicación, el número de notificaciones que recibimos y la frecuencia con la que consultas el teléfono.

Apps para autocontrol

Bienestar digital Link

StayFree Link

AppBlock Link

Stay Focused Link

Adicciones

Cómo saber si tienes una "adicción al teléfono celular" y 12 formas de afrontarla

Por Kristen Rogers (CNN)

Los teléfonos inteligentes se han convertido en algo esencial, pero la fijación con todo lo que ofrecen, aplicaciones para redes sociales, streaming, juegos y más, puede ser una pendiente resbaladiza.

La adicción al teléfono no es un diagnóstico oficial y médicamente aceptado, principalmente debido a la falta de investigación al respecto. Sin embargo, hay criterios utilizados por los expertos para describir comportamientos, sentimientos y pensamientos que indican una falta de control sobre el uso del teléfono. Entre ellos, el uso del teléfono interfiere con los compromisos y las relaciones; la falta de acceso al teléfono provoca pavor, ansiedad o irritabilidad; y la capacidad de pensar de forma profunda o creativa se ve obstaculizada.

Ignorar las posibles consecuencias negativas o los comentarios de los seres queridos sobre el uso excesivo del teléfono son otros indicios "de que hemos entrado claramente en un comportamiento problemático", afirma Lynn Bufka, directora senior de transformación y calidad de la práctica en la Asociación Americana de Psicología.

Si te resulta difícil levantar la vista del teléfono en estos días, aquí hay 12 maneras de empezar a avanzar en la dirección correcta.

1. Identifica el motivo por el que quieres mejorar

Tal vez no quieras reducir el uso del teléfono porque el dispositivo te parece mucho más entretenido y gratificante que otras actividades que podrías estar haciendo.

Reconocer el valor de limitar el uso del teléfono es una parte fundamental para desarrollar y mantener la "motivación intrínseca para hacer un cambio", dijo la Dra. Smita Das, presidenta del Consejo de Psiquiatría de la Asociación Americana de Psiquiatría y profesora clínica asociada de psiquiatría y ciencias del comportamiento en la Universidad de Stanford.

Si reflexionas sobre lo que es importante para ti y por qué, las consecuencias sociales, sanitarias o de salud mental "empiezan a tener más importancia en nuestro cerebro en comparación con el disfrute a corto plazo que puede suponer, por ejemplo, ver un video o estar en las redes sociales", dijo Das.

2. Registra cuánto tiempo utilizas el teléfono

También es importante evaluar inicialmente cuánto tiempo pasas en tu teléfono anotando manualmente o utilizando los datos de tiempo de pantalla de tu teléfono inteligente, dijo Bufka.

"Hazte una idea de lo que te atrae particularmente", añadió, ya sea enviar mensajes de texto, las redes sociales o navegar por Internet. "Quieres saber cuál es el comportamiento, donde quieres abordarlo".

3. Fija límites de tiempo

Una vez que sepas cuáles son tus puntos débiles, "configura en tu smartphone un temporizador que te diga que has llegado a la cantidad de tiempo que tienes permitido utilizar durante el día en ese sitio concreto", sugirió Bufka.

"Entonces tendrás que desactivarlo conscientemente para continuar". Algunas herramientas de monitoreo de tiempo de pantalla pueden ser configuradas para detener tu interacción con otras apps y preguntarte si realmente quieres continuar con tu actividad actual o pasar tu tiempo de manera diferente.

4. Conoce tus desencadenantes

¿Por qué usas demasiado el teléfono? Con cualquier comportamiento que intentemos cambiar, hay algo que nos incita a realizarlo y algún otro aspecto que hace que el comportamiento sea gratificante, dice Bufka.

Saber si tu uso problemático del teléfono está relacionado con el aburrimiento o los problemas de salud mental puede ayudar a guiar tu enfoque para reducir el tiempo de pantalla.

5. Descarta el miedo a perderte algo

Si quieres usar menos tu teléfono pero estás experimentando un poco de FOMO ("miedo a perderse de algo"), es el momento de cuestionar la exactitud y la lógica de tus preocupaciones, sugirió Das. "¿Estoy pensando catastróficamente que me va a pasar algo horrible, o que voy a ser percibido como el paria social?".

¿Cuál es la consecuencia de no saber inmediatamente lo que hace alguien? ¿Te preocupa no recordar los cumpleaños de la gente si no estás constantemente en Facebook?

Contrarresta esos temores recordando otras formas de conectar con la gente que realmente te importa. Para mejorar la calidad de tu tiempo en Internet, puedes reducir la lista de seguidores a personas que conozcas personalmente. Además, añade los cumpleaños de tus amigos a tu calendario digital o impreso.

6. Elige actividades más saludables

Según Bufka, la mejor forma de cambiar de comportamiento es sustituirlo por una acción diferente.

Si sientes el impulso de navegar sin pensar, piensa en tres cosas que podrías hacer además de usar tu teléfono, como leer un libro que has querido leer, hacer ejercicio o limpiar algo que ha estado en tu lista de tareas por un tiempo, sugirió Bufka.

7. Establece zonas sin teléfono

Hacer que las horas de las comidas o las noches sean los períodos en los que no se usa el teléfono es otra forma de limitar el tiempo de pantalla. También puedes poner límites físicos, como no permitir los teléfonos en las habitaciones familiares o en las salas de lectura durante ciertas horas.

8. Higiene del sueño

La mayoría de la gente utiliza sus teléfonos como despertadores, dijo Bufka, pero tener el teléfono en tu habitación por la noche puede llevar fácilmente a desplazarse por las redes sociales o enviar mensajes de texto.

"Si ese es el caso, tal vez tengas que volver a usar un despertador normal y no tomar el teléfono inmediatamente", dice Bufka. Deja el teléfono en otra habitación, añade. "Cualquier cosa que requiera un poco más de energía o esfuerzo para llegar al dispositivo te dará más oportunidad de hacer una pausa en el uso habitual del mismo".

9. Apaga las notificaciones

Desactivar las notificaciones innecesarias puede ayudar a limitar las tentaciones que conducen a minutos u horas de tiempo de pantalla no deseado.

10. Elimina las cosas para las que puedes usar tu computadora portátil

Eliminar el acceso del teléfono a las aplicaciones que puedes usar en tu portátil o computadora de escritorio es otra buena manera de mitigar las tentaciones y distracciones, indicó Das.

11. Apilar el teléfono

Si salir a cenar sin que tus amigos miren sus teléfonos es imposible, mira si están abiertos a algunas reglas. Algunos amigos prohíben el uso del teléfono durante la cena o apilan sus teléfonos y dicen que el primero que ceda y use su teléfono paga la cuenta.

12. Busca ayuda

Si ninguno de estos consejos iniciales funciona, busca la ayuda de otras personas que puedan hacerte responsable, dice Bufka. Pueden ser amigos, familiares o profesionales de la salud.

"Cambiar un comportamiento que está consumiendo mucho de nuestro tiempo y esfuerzo y volver a ponerlo en línea para que estemos comprometidos con la cantidad que refleja lo que valoramos es realmente importante", añadió. "No será necesariamente fácil al principio, pero ayudará a liberarnos".